Kompetensi Dasar :

3.20 Mengevaluasi pengamanan data pada aplikasi web

4.20 Merevisi pengamanan data ada aplikasi web

Materi Pokok :

1. Konsep kriptografi, plain text, chiper text, encrypted text.

2. Konsep sistem pengamanan akses data.

3. Konsep pengamanan program aplikasi.

Enkripsi adalah suatu metode yang digunakan untuk mengkodekan data sedemikian rupa sehingga keamanan informasinya terjaga dan tidak dapat dibaca tanpa di dekripsi (kebalikan dari proses enkripsi) dahulu. Encryption berasal dari bahasa yunani kryptos yang artinya tersembunyi atau rahasia.

Berikut ini mari kita pahami “apa itu kriptografi“ dan bagaimana itu dapat mengamankan informasi rahasia, dan informasi pribadi untuk seperti pencurian identitas. Mari kita cari tahu pengertian kriptografi dan contohnya.

Konsep Dasar Kriptografi

Kriptografi adalah proses mengubah pesan sedemikian rupa sehingga maknanya disembunyikan dari musuh atau lawan yang mungkin menangkapnya. Kriptografi adalah ilmu penulisan rahasia yang membawa banyak teknik untuk melindungi informasi yang hadir dalam format yang tidak dapat dibaca. Hanya penerima yang ditunjuk yang dapat mengkonversi format yang tidak dapat dibaca ini menjadi format yang dapat dibaca.

Dalam transaksi elektronik yang aman, teknik kriptografi diadopsi untuk mengamankan :

Dengan menggunakan sistem kriptografi, pengirim pertama dapat mengenkripsi pesan dan kemudian meneruskannya melalui jaringan. Penerima di sisi lain dapat mendekripsi pesan dan mengembalikan konten aslinya.

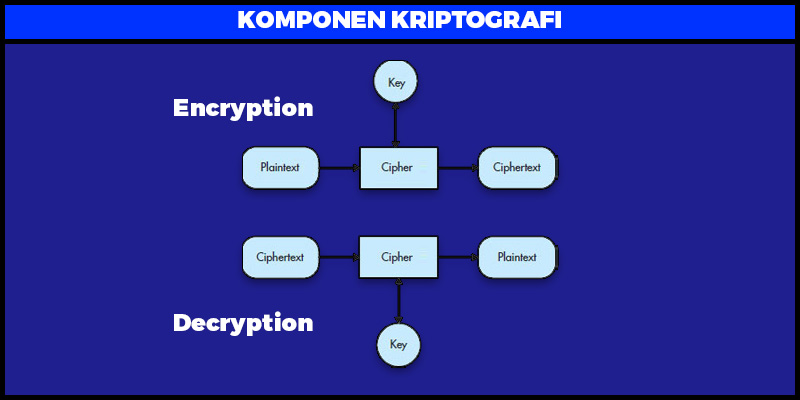

Komponen Kriptografi

1. Plaintext

Plaintext dapat berupa teks, kode biner, atau gambar yang perlu dikonversi menjadi format yang tidak dapat dibaca oleh siapa pun kecuali mereka yang membawa rahasia untuk membukanya. Ini merujuk pada pesan asli yang tidak dienkripsi atau tidak dicantumkan yang ingin dikirim oleh pengirim.

2. Ciphertext

Selama proses enkripsi plaintext dapat dikonversi menjadi rushed format, format yang dihasilkan disebut ciphertext. Ini berkaitan dengan pesan terenkripsi, penerima menerimanya. Namun, ciphertext seperti plaintext yang telah dioperasikan oleh proses enkripsi untuk mereproduksi hasil akhir. Hasil akhir ini berisi pesan asli meskipun dalam format, yang tidak dapat diambil kecuali resmi tahu cara yang benar atau dapat memecahkan kode.

3. Encryption

Encryption, menerima informasi dan mengubahnya menjadi format yang tidak dapat dibaca yang dapat dibalik. Ini adalah proses mengenkripsi plaintext sehingga dapat menyediakan ciphertext. Encryption membutuhkan algoritma yang disebut cipher dan secret key. Tidak ada yang bisa mendekripsi informasi penting pada pesan terenkripsi tanpa mengetahui kunci rahasianya. Plaintext diubah menjadi ciphertext menggunakan cipher encryption.

4. Decryption

Ini adalah kebalikan dari proses encryption, di mana ia mengubah ciphertext kembali menjadi plaintext menggunakan algoritma decryption dan secret key. Dalam symmetric encryption, key yang digunakan untuk mendekripsi sama dengan key yang digunakan untuk mengenkripsi. Di sisi lain, dalam asymmetric encryption atau public-key encryption key yang digunakan untuk mendekripsi berbeda dari key yang digunakan untuk mengenkripsi.

5. Cipher

Algoritma encryption dan decryption bersama-sama dikenal sebagai cipher. Algoritma atau cipher tidak lebih dari sebuah formula yang terdiri dari berbagai langkah yang menggambarkan bagaimana proses encryption/decryption dilaksanakan pada suatu informasi. Sandi dasar mengambil bit dan mengembalikan bit dan tidak peduli apakah bit mewakili informasi tekstual, gambar, atau video.

6. Key

Key umumnya berupa angka atau serangkaian angka tempat sandi beroperasi. Dalam istilah teknis, key adalah informasi terpisah yang digunakan untuk mengontrol output (ciphertext dan plaintext) dari algoritma kriptografi yang diberikan. Algoritma encryption dan decryption masing-masing memerlukan key ini untuk mengenkripsi atau mendekripsi pesan. Pengirim menggunakan algoritma encryption dan secret key untuk mengubah plaintext menjadi ciphertext.

Teknik Kriptografi

Kriptografi digunakan dalam banyak aplikasi seperti kartu transaksi perbankan, kata sandi komputer, dan transaksi e-commerce. Sebenarnya ada tiga jenis teknik kriptografi digunakan secara umum yaitu:

1. Secret-Key Kriptografi

Secret-key kriptografi menggunakan single key melintasi encryption pengiriman dan decryption penerima. Ini adalah cara paling sederhana untuk mengenkripsi data, tetapi relatif rendah dalam hal keamanan dan mendistribusikan single key sering kali lebih mudah diucapkan daripada dilakukan.

2. Public-Key Kriptografi

Public-key kriptografi memungkinkan penggunaan dua kunci, yang berbeda untuk pengirim dan penerima. Baik pihak pengirim dan pihak penerima memiliki private dan public key. Private key harus dirahasiakan sementara public key bisa diketahui oleh pihak mana pun yang ingin berkomunikasi dengan yang lain. Misalnya, jika satu komputer ingin mengirim data ke komputer lain.

3. Hash Functions

Hash functions digunakan untuk memeriksa integritas data yang ditransfer. Dianggap teknik ini sebagai komputer yang menjalankan data melalui persamaan, dan jika itu mengeluarkan jawaban yang benar, komputer dapat memverifikasi keakuratan pesan.

Contoh Penggunaan Kriptografi

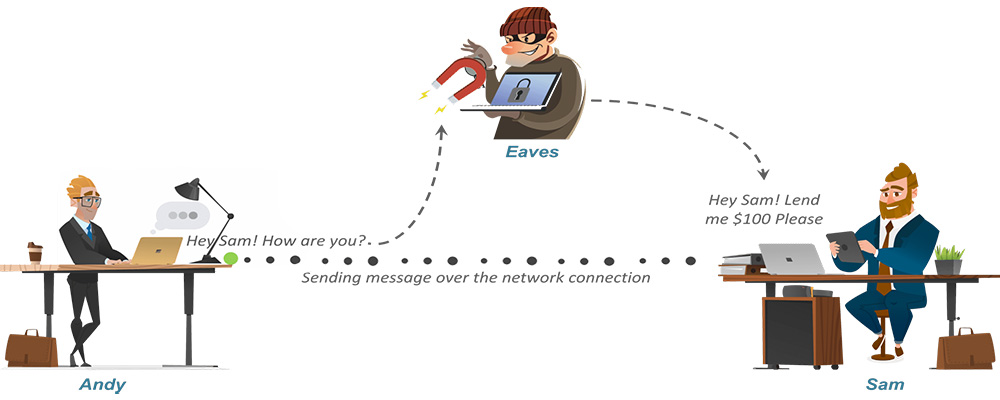

Katakanlah ada seseorang bernama Andy. Sekarang misalkan Andy mengirim pesan kepada temannya Sam yang ada di wilayah lain. Sekarang jelas dia ingin pesan ini bersifat pribadi dan tidak ada orang lain yang memiliki akses ke pesan tersebut. Dia menggunakan forum publik, misalnya, WhatsApp untuk mengirim pesan ini. Tujuan utamanya adalah untuk mengamankan komunikasi ini.

Katakanlah ada orang pintar bernama Eaves yang diam-diam mendapat akses ke saluran komunikasi kalian. Karena orang ini memiliki akses ke komunikasi kalian, ia dapat melakukan lebih dari sekadar menguping, misalnya, ia dapat mencoba mengubah pesan. Sekarang, ini hanyalah contoh kecil. Bagaimana jika Eaves mendapat akses ke informasi pribadi kalian? Hasilnya bisa menjadi bencana besar.

Jadi bagaimana Andy bisa yakin bahwa tidak ada orang di tengah yang dapat mengakses pesan yang dikirim ke Sam ? Di situlah Enkripsi atau Kriptografi masuk.

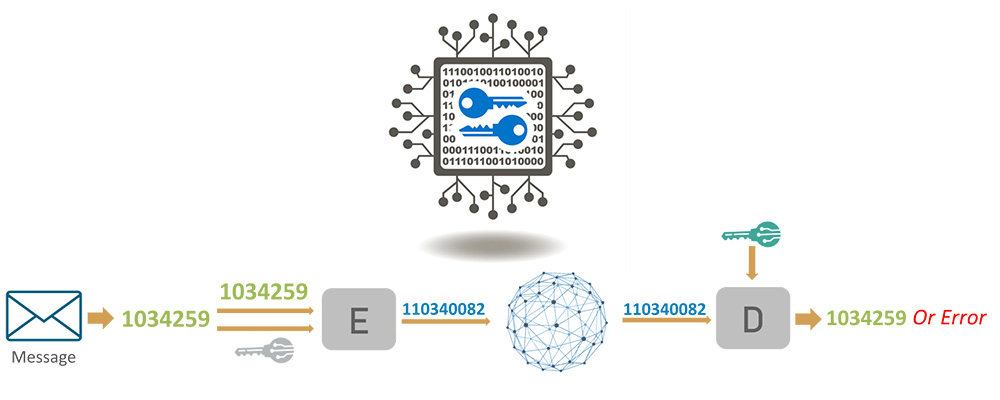

Jadi, untuk melindungi pesannya, Andy pertama-tama mengubah pesannya yang dapat dibaca menjadi bentuk yang tidak dapat dibaca. Di sini, ia mengubah pesan menjadi beberapa angka acak. Setelah itu, ia menggunakan kunci untuk mengenkripsi pesannya, dalam Kriptografi, mereka menyebutnya ciphertext.

Andy mengirim ciphertext atau pesan terenkripsi ini melalui saluran komunikasi, dia tidak perlu khawatir tentang seseorang di tengah menemukan pesan pribadinya. Misalkan, Eaves di sini menemukan pesan dan entah bagaimana ia berhasil mengubahnya sebelum mencapai Sam.

Sekarang, Sam akan membutuhkan kunci untuk mendekripsi pesan untuk memulihkan text biasa atau plaintext. Untuk mengonversi ciphertext menjadi plaintext, Sam perlu menggunakan kunci dekripsi. Menggunakan kunci ia akan mengonversi ciphertext atau nilai numerik ke plaintext yang sesuai.

Setelah menggunakan kunci untuk decryption, apa yang akan keluar adalah plaintext asli, merupakan error. Sekarang, error ini sangat penting. Begitulah cara Sam mengetahui bahwa pesan yang dikirim oleh Andy tidak sama dengan pesan yang ia terima. Dengan demikian, kita dapat mengatakan bahwa encryption penting untuk berkomunikasi atau berbagi informasi melalui jaringan.

Fungsi Kriptografi

Bisnis apa pun yang berhubungan dengan informasi pribadi dapat melihat kriptografi sebagai alat yang diperlukan untuk organisasinya. Teknik-teknik yang digunakan cryptographers untuk memastikan keamanan transfer rahasia data pribadi. Teknik yang berkaitan dengan tanda tangan digital dapat mencegah penipu menginterupsi data perusahaan, sementara perusahaan dapat menggunakan teknik hash functions untuk menjaga integritas data. Secara kolektif, manfaat ini memungkinkan perusahaan untuk melakukan bisnis di era digital dengan kepercayaan penuh.

Konsep Dasar Keamanan Jaringan

1. kebijakan keamanan (Security Policy)

Seperangkat aturan pengamanan yang diterapkan pada semua kegiatan sistem komunikasi pada komputer yang dimiliki oleh suatu organisasi.

2. Authorization

Adalah bagian dari security policy, berupa pemberian kekuatan secara hukum kepada pengguna / user untuk melakukan segala aktivitas nya.

3. Accountability

Adalah kemampuan untuk dapat diakses, dimana bila individu yang berhak ingin mengakses accountnya harus dijamin oleh securiy policy tersebut bahwa ia benar-benar bisa melakukan segala aktivitasnya.

4. Threat

Ancaman yang mungkin timbul, yang dapat membahayakan aset-aset yang berharga, khususnya yang berhubungan dengan confidientality, integrity, availability dan legitimate use yang disebabkan oleh banyak hal. Seperti : penetrasi atau kejadian yang tidak disengaja misalnya pesan dikirim kealamat yang salah.

5. An Attack

Adalah ancaman yang telah terjadi menjadi kenyataan

An Attack ada 2, yaitu:

1. Passive attack :

misalnya monitoring data traffic

2. Active attack :

misalnya merusak informasi dengan sengaja.

6. Safeguard

Adanya kontrol secara fisik, kemudian ada mekanisme dari kebijaksanaan dan prosedur yang melindungi informasi berharga dari ancaman yang mungkin datang setiap saat.

7. Vulnerabilities

Adanya selah-selah keamanan yang bisa tembus oleh karena mudah rusak atau karena serangan, atau bisa juga pada saat pengamanan sedang tidak aktif.

8. Risk

Adalah perkiraan nilai kerugian yg ditimbulkan oleh kemungkinan ada nya attack yang sukses, makin tinggi Vulnarablenya maka semakin tinggi pula tingkat risknya.

9. Risk Analysis

Adalah proses yang menghasilkan suatu keputusan apakah pengeluar an yang dilakukan terhadap safeguard benar-benar bisa menjamin tingkat keamanan yang diinginkan.

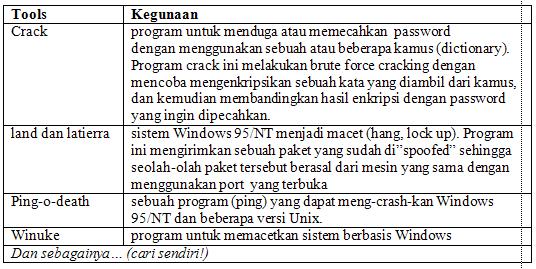

Contoh Tools Pengujian yang dibuat para hacker :

Sumber lubang keamanan

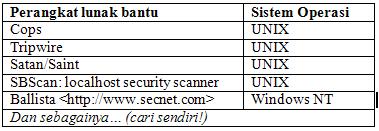

Penguji Keamanan Tools

Untuk memudahkan administrator dari sistem informasi membutuhkan “automated tools”, perangkat pembantu otomatis, yang dapat membantu menguji atau meng-evaluasi keamanan sistem yang dikelola.